1714035181

2024-04-24 20:55:20

強力な国民国家の支援を受けたハッカーが、世界中の政府ネットワークに侵入する5か月にわたるキャンペーンで、Ciscoファイアウォールの2つのゼロデイ脆弱性を悪用していると研究者らが水曜日に報告した。

シスコの適応型セキュリティ アプライアンス ファイアウォールに対する攻撃は、ファイアウォール、VPN、およびリモート ハッカーの侵入を防ぐ一種の堀型ゲートを提供するように設計されたネットワーク境界デバイスを標的とする、ネットワーク侵害の急増の最新のものです。 過去 18 か月にわたって、主に中国政府の支援を受けた脅威アクターは、Ivanti、Atlassian、Citrix、Progress などのセキュリティ アプライアンスのこれまで知られていなかった脆弱性を悪用する攻撃で、このセキュリティ パラダイムをひっくり返してきました。 これらのデバイスはネットワークのエッジに位置し、最も機密性の高いリソースへの直接パイプラインを提供し、事実上すべての受信通信と対話するため、理想的なターゲットとなります。

Cisco ASA はおそらく複数のターゲットのうちの 1 つです

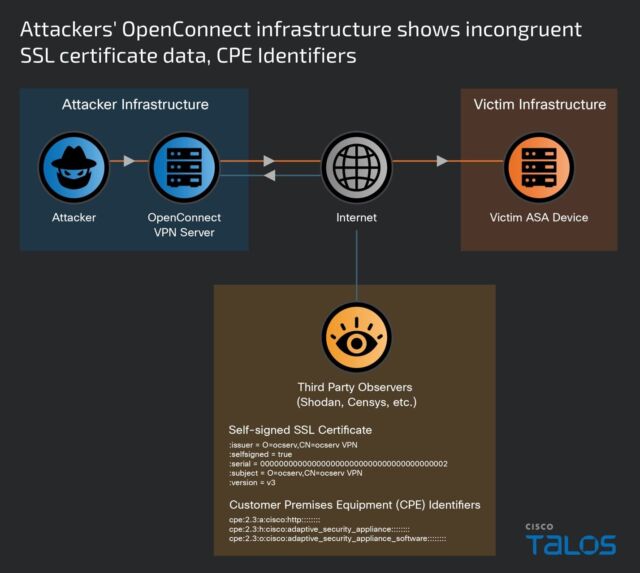

水曜日、Ciscoは同社のASA製品がそのような扱いを受けていると警告する番となった。 Cisco の Talos セキュリティ チームの研究者によると、11 月以来、これまで知られていなかった攻撃者が、Cisco では UAT4356、Microsoft では STORM-1849 として追跡され、2 回のゼロデイ攻撃を悪用し、これまでに見たことのないマルウェア 2 つをインストールしているとのことです。 攻撃の注目すべき特徴は次のとおりです。

- 複数の脆弱性を標的とした高度なエクスプロイト チェーン (そのうち少なくとも 2 つはゼロデイ)

- これまでに見たことのない 2 つの成熟したフル機能のバックドア。そのうちの 1 つは検出を防ぐためにメモリ内にのみ常駐していました。

- バックドアが残す可能性のあるアーティファクトを消去することで、足跡を隠すことに細心の注意を払っています。 多くの場合、ワイピングは特定のターゲットの特性に基づいてカスタマイズされました。

これらの特徴と、政府内で選ばれた少数の標的とを組み合わせることで、Talos は、攻撃はスパイ活動を目的とした政府支援のハッカーの仕業であると評価しました。

Talos の研究者は、「私たちの帰属評価は、被害者学、能力開発とフォレンジック対策の観点から採用されたかなりのレベルの巧妙な手法、ゼロデイ脆弱性の特定とその後の連鎖に基づいています」と述べています。 「これらの理由により、私たちはこれらの行為が国家支援を受けた主体によって実行されたものであると高い確信を持って評価しています。」

研究者らはまた、ハッキングキャンペーンは ASA 以外のデバイスを標的にしている可能性が高いと警告した。 注目すべきは、研究者らは、UAT4356 が最初のアクセスをどのようにして得たのかまだ分からないと述べたことで、ASA の脆弱性が悪用される可能性があるのは、現在知られていない他の 1 つ以上の脆弱性 (Microsoft などのネットワーク ウェアにある可能性が高い) が悪用された後にのみである可能性があることを意味します。

「ネットワーク機器プロバイダーに関係なく、今こそデバイスに適切なパッチが適用されていること、中央の安全な場所にログが記録されていること、強力な多要素認証(MFA)が設定されていることを確認する時期です」と研究者らは書いている。 シスコは脆弱性にパッチを適用するセキュリティ アップデートをリリースし、すべての ASA ユーザにそれらを速やかにインストールするよう呼びかけています。

UAT4356 は、エクスプロイトの開発とテストを行っていた昨年 7 月までにキャンペーンに取り組み始めました。 11 月までに、脅威グループは攻撃専用のサーバー インフラストラクチャを初めてセットアップし、攻撃は 1 月に本格的に始まりました。 次の画像はタイムラインの詳細を示しています。

シスコ

脆弱性の 1 つは CVE-2024-20359 として追跡されており、ASA での VPN クライアントとプラグインのプリロードを可能にする現在廃止された機能に存在します。 これは、脆弱なデバイスのフラッシュ メモリからファイルを読み取る際のファイルの不適切な検証が原因であり、悪用されるとルート システム権限でリモート コードが実行される可能性があります。 UAT4356 はこれを悪用して、Line Dancer および Line Runner という名前で Cisco のトラックをバックドアにアクセスします。 少なくとも 1 つのケースでは、攻撃者は CVE-2024-20353 を悪用してバックドアをインストールしています。CVE-2024-20353 は、重大度が 10 段階中 8.6 の別の ASA 脆弱性です。

#国家ハッカーが #Cisco #ファイアウォール #ゼロデイを悪用して政府ネットワークをバックドア