1718805643

2024-06-19 13:20:01

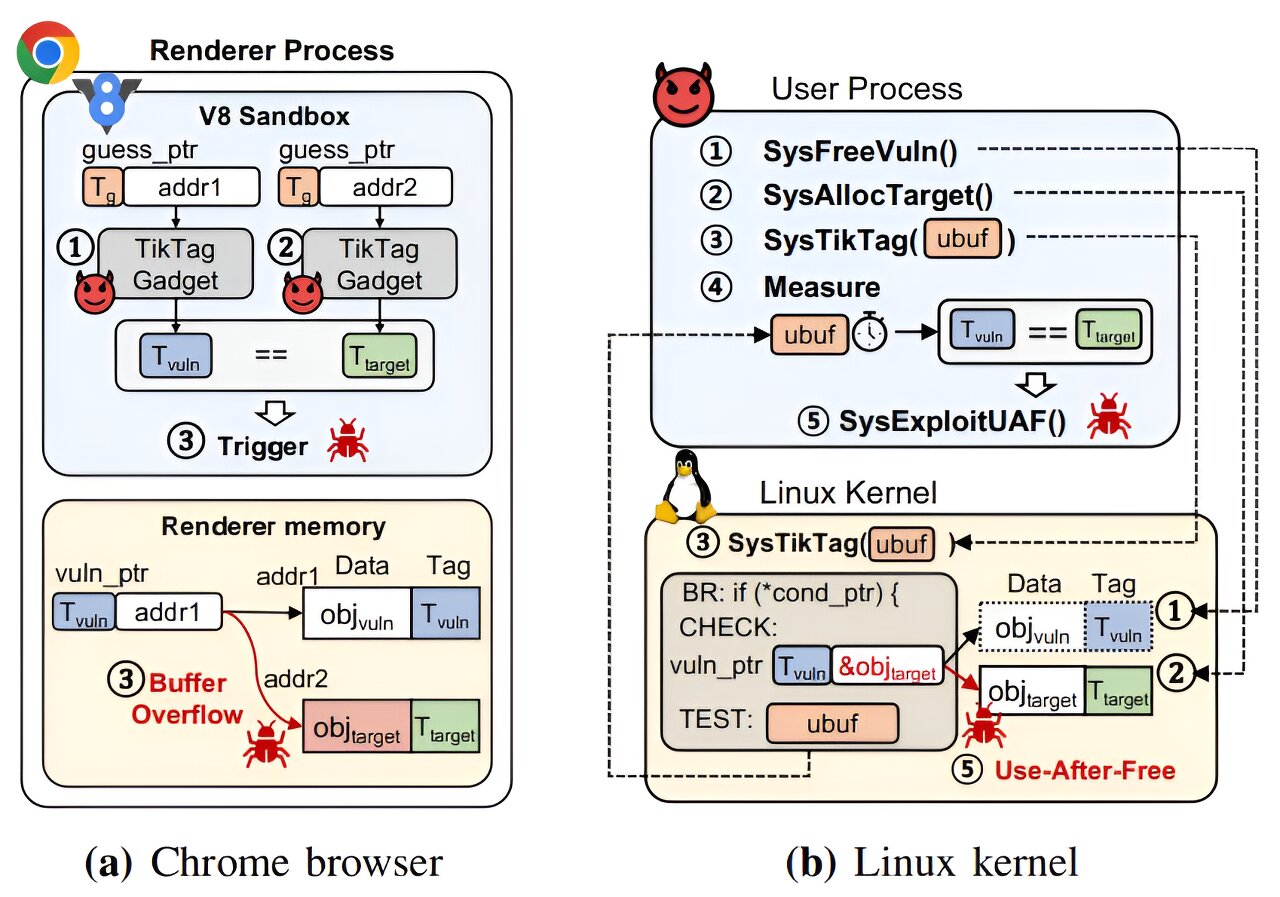

MTEバイパス攻撃。出典:arXiv(2024)。DOI:10.48550/arxiv.2406.08719

ソウル国立大学とサムスン研究所のセキュリティ専門家の合同チームは、メモリリークの防止手段としてARMプロセッサが採用しているメモリタグ付け拡張(MTE)に脆弱性を発見した。同グループは、 紙 arXiv プレプリント サーバーで調査結果を説明しています。

2018年、Arm社は、先進的なRISC(縮小命令セットコンピュータ)マシン(ARM)向けの新しいハードウェア機能を発表しました。 ソフトウェアメーカー メモリ違反を検出します。MTE は物理メモリのブロックにメタデータのタグを付けます。

ソフトウェアがタグ付き領域内でメモリ呼び出しを行うと (通常はポインターを使用)、新しいハードウェアはポインターが参照先のメモリ ブロックに一致するキーを保持しているかどうかを確認します。保持されていない場合はエラーが返され、バッファー オーバーフロー時など、データが書き込まれるべきでない場所に書き込まれるのを防ぎます。

MTEの導入は、メモリ破損や、ハッカーが安全でない領域のデータにアクセスするなどの脆弱性をプログラマーが防ぐのに役立つため、ARMアーキテクチャへの魅力的な追加機能と考えられてきました。残念ながら、MTEの導入は、新しい 脆弱性。

この新しい研究で、研究チームは TIKTAG-v1 と -v2 と呼ばれる 2 つの手法を開発しました。これらはランダムなメモリ アドレス領域の MTE タグを抽出できると主張しています。両手法とも、投機的操作がデータのプリフェッチ方法に与える影響を監視するソフトウェアの使用を伴うと説明されています。

ソフトウェアシステムは、データの取得を待つことによる遅延時間を防ぎ、操作を高速化するためにプリフェッチを使用します。投機的実行は、ほぼ同じように動作し、将来役立つ可能性のあるコードを事前に実行し、プリフェッチされたデータを使用して書き込みます。 メモリこうした実行の結果が必要ない場合は、単に破棄されます。チームが発見した脆弱性は、こうした事前に取得された情報や破棄された情報を利用することに関係していました。

研究チームは、試行の 95% で MTE タグを抽出できたことを発見し、これが悪用につながる可能性があると指摘しています。また、この問題を解決するための複数の解決策を提案し、Arm 社に送付しました。

詳しくは:

Juhee Kim 他、「TikTag: 投機的実行による ARM のメモリタグ付け拡張機能の破壊」、arXiv (2024)。 DOI: 10.48550/arxiv.2406.08719

ジャーナル情報:

arXiv

© 2024 サイエンスXネットワーク

引用: セキュリティ専門家が ARM のメモリタグ付け拡張機能に脆弱性を発見 (2024 年 6 月 19 日) 2024 年 6 月 19 日に https://techxplore.com/news/2024-06-experts-vulnerability-arm-memory-tagging.html から取得

この文書は著作権の対象です。個人的な学習や研究を目的とした公正な取り扱いを除き、書面による許可なしに複製することはできません。コンテンツは情報提供のみを目的として提供されています。

#セキュリティ専門家がARMのメモリタグ付け拡張機能に脆弱性を発見